-

×

Formación Profesional En La Educación Superior. Proyectos Y Prácticas Curriculares - Díaz De Santos

1 × $70.000

Formación Profesional En La Educación Superior. Proyectos Y Prácticas Curriculares - Díaz De Santos

1 × $70.000 -

×

Bloqueos De Nervio Periférico E Inyecciones Espinales/ Amolca

1 × $564.800

Bloqueos De Nervio Periférico E Inyecciones Espinales/ Amolca

1 × $564.800 -

×

Dulces Princesas- Comité Editorial - Lexus

1 × $75.000

Dulces Princesas- Comité Editorial - Lexus

1 × $75.000 -

×

Galletas - Lexus

1 × $119.000

Galletas - Lexus

1 × $119.000 -

×

Gobierno Clínico Y Valor Optimo -Pickering S - Elsevier

1 × $209.000

Gobierno Clínico Y Valor Optimo -Pickering S - Elsevier

1 × $209.000 -

×

Las Dos Caras Del Servicio- Gabriel Vallejo López- Conecta

1 × $63.000

Las Dos Caras Del Servicio- Gabriel Vallejo López- Conecta

1 × $63.000 -

×

Apps Html5 Para Móviles - Damián De Luca / Alfaomega

1 × $68.000

Apps Html5 Para Móviles - Damián De Luca / Alfaomega

1 × $68.000 -

×

Manual De Un Ciso / Cano, Ph. D. Cfe / Ediciones De La U

1 × $45.000

Manual De Un Ciso / Cano, Ph. D. Cfe / Ediciones De La U

1 × $45.000 -

×

Las Macros En Access - Joan Pallerola Comamala / Alfaomega

1 × $43.000

Las Macros En Access - Joan Pallerola Comamala / Alfaomega

1 × $43.000 -

×

Manual De Fórmulas De Ingenieria - 2a Edición - Limusa

1 × $74.500

Manual De Fórmulas De Ingenieria - 2a Edición - Limusa

1 × $74.500 -

×

Las Mil Y Una Noches 2 Vols / Anonimo / Circulo de lectores

1 × $295.000

Las Mil Y Una Noches 2 Vols / Anonimo / Circulo de lectores

1 × $295.000 -

×

Materiales de Arquitectura Bambú / Lexus

1 × $119.000

Materiales de Arquitectura Bambú / Lexus

1 × $119.000 -

×

Html5 Migrar Desde Flash - kashi - Alfaomega

1 × $69.000

Html5 Migrar Desde Flash - kashi - Alfaomega

1 × $69.000 -

×

La Biblia de la Física y Química - Lexus

1 × $203.000

La Biblia de la Física y Química - Lexus

1 × $203.000 -

×

Patología - Mohan / Panamericana

1 × $284.000

Patología - Mohan / Panamericana

1 × $284.000 -

×

Acabados de Construcción: Suelos, Paredes, Techos, fachadas / Lexus

1 × $120.000

Acabados de Construcción: Suelos, Paredes, Techos, fachadas / Lexus

1 × $120.000 -

×

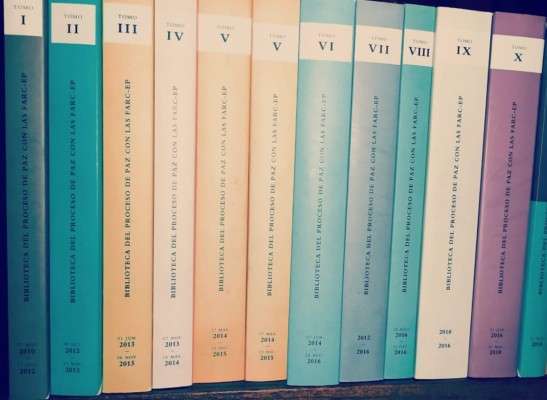

Biblioteca del Proceso de Paz con las Farc- Ep 10 Tomos

1 × $350.000

Biblioteca del Proceso de Paz con las Farc- Ep 10 Tomos

1 × $350.000 -

×

Netter. Anatomía De Cabeza Y Cuello Para Odontólogos 2da Edición - Elsevier

1 × $315.000

Netter. Anatomía De Cabeza Y Cuello Para Odontólogos 2da Edición - Elsevier

1 × $315.000 -

×

El Proyecto en Ingeniería y Arquitectura - Ceac

2 × $45.000

El Proyecto en Ingeniería y Arquitectura - Ceac

2 × $45.000 -

×

Infecciones Hospitalarias 3ra Edición - Malagon - Panamericana

1 × $149.000

Infecciones Hospitalarias 3ra Edición - Malagon - Panamericana

1 × $149.000 -

×

Arte Islámico Visual Encyclopedia Of Art - Scala

1 × $89.000

Arte Islámico Visual Encyclopedia Of Art - Scala

1 × $89.000 -

×

Manual de Urgencias 5a Edición - Rivas - Medica Panamericana

1 × $293.000

Manual de Urgencias 5a Edición - Rivas - Medica Panamericana

1 × $293.000 -

×

Harry Potter Y El Caliz De Fuego Ilustrado / J.K. Rowling / Salamandra

1 × $199.000

Harry Potter Y El Caliz De Fuego Ilustrado / J.K. Rowling / Salamandra

1 × $199.000 -

×

Manual De Tecnicas Y Procedimientos - Gutierrez - Ergon

1 × $119.000

Manual De Tecnicas Y Procedimientos - Gutierrez - Ergon

1 × $119.000 -

×

Robótica y Domótica Básica con Arduino / Pedro Porcuna / Ediciones De La U

1 × $77.000

Robótica y Domótica Básica con Arduino / Pedro Porcuna / Ediciones De La U

1 × $77.000 -

×

Tomografía Computarizada Cardíaca / Bastarrika - Panamericana

1 × $209.000

Tomografía Computarizada Cardíaca / Bastarrika - Panamericana

1 × $209.000 -

×

Bioinformática. El ADN A Un Solo Clic - Ediciones De La U

1 × $54.000

Bioinformática. El ADN A Un Solo Clic - Ediciones De La U

1 × $54.000 -

×

Álgebra De Baldor 3a Edición - Patria

1 × $93.000

Álgebra De Baldor 3a Edición - Patria

1 × $93.000 -

×

El Bricolaje Paso a Paso - Oceano

1 × $139.000

El Bricolaje Paso a Paso - Oceano

1 × $139.000 -

×

Embriología Humana Y Biología Del Desarrollo 6ta Edición - Carlson / Elsevier

1 × $490.000

Embriología Humana Y Biología Del Desarrollo 6ta Edición - Carlson / Elsevier

1 × $490.000 -

×

La Biblia de la Arquitectura del Paisaje / Francesc Zamora Mola - Julio Fajardo / Lexus

1 × $295.000

La Biblia de la Arquitectura del Paisaje / Francesc Zamora Mola - Julio Fajardo / Lexus

1 × $295.000

Subtotal: $5.382.300

There are no reviews yet.